X-Scan是一款非常实用的电脑漏洞扫描软件,是集合了国内多名黑客的智慧所研发出来的。这款软件把扫描报告和安全焦点网站相连接,对扫描出来的漏洞能够进行风险评级,而且还能够为用户提供漏洞程序的详细信息,这有助于网管对漏洞的修理。

2、检测可用的WiFi网络和有用的技术信息

3、显示Mac的主要信息

4、显示的项目数包括应用程序,字体,小工具,插件,驱动器等

5、查看最近从应用程序或系统崩溃报告

6、支持PDF格式导出检测报告

2、全局设置“扫描模块”项 - 选择本次扫描需要加载的插件。“并发扫描”项 - 设置并发扫描的主机和并发线程数,也可以单独为每个主机的各个插件设置线程数。“网络设置”项 - 设置适合的网络适配器,若找不到网络适配器,请重新安装WinPCap 3.1 beta4以上版本驱动。“扫描报告”项 - 扫描结束后生成的报告文件名,保存在LOG目录下。扫描报告目前支持TXT、HTML和XML三种格式。

3、其他设置“跳过没有响应的主机” - 若目标主机不响应ICMP ECHO及TCP SYN报文,X-Scan将跳过对该主机的检测。“无条件扫描” - 如标题所述“跳过没有检测到开放端口的主机” - 若在用户指定的TCP端口范围内没有发现开放端口,将跳过对该主机的后续检测。“使用NMAP判断远程操作系统” - X-Scan使用SNMP、NETBIOS和NMAP综合判断远程操作系统类型,若NMAP频繁出错,可关闭该选项。“显示详细信息” - 主要用于调试,平时不推荐使用该选项。“插件设置”模块:该模块包含针对各个插件的单独设置,如“端口扫描”插件的端口范围设置、各弱口令插件的用户名/密码字典设置等。

将下载好的软件,解压到文件,如图所示:

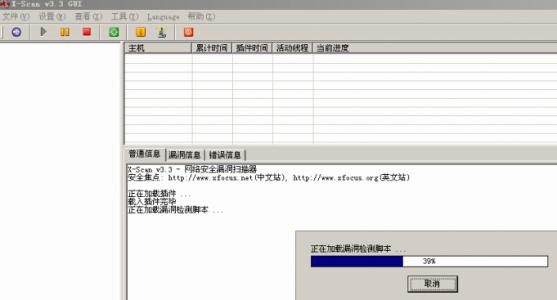

同时这款软件是无需安装,在打开的解压文件直接运行程序即可,不过在此之前,需要将一个动态链接库下载好并放置到解压文件中,如图所示:

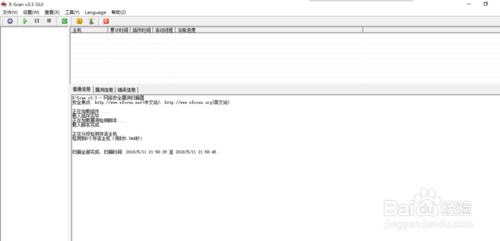

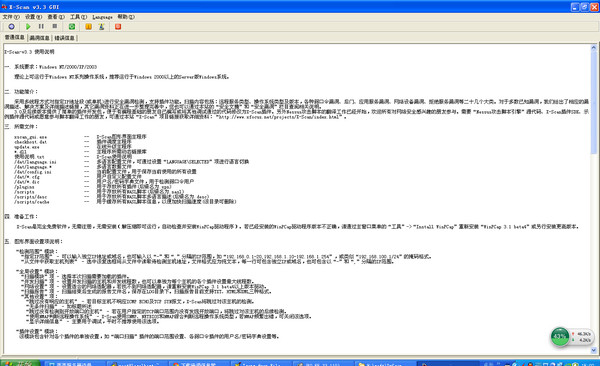

最后就可以直接运行程序了,如图所示:

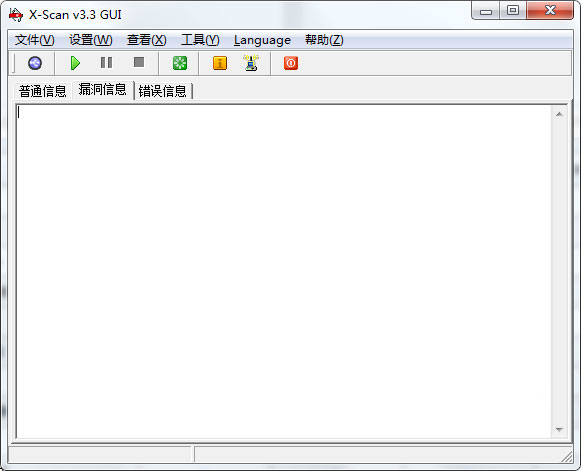

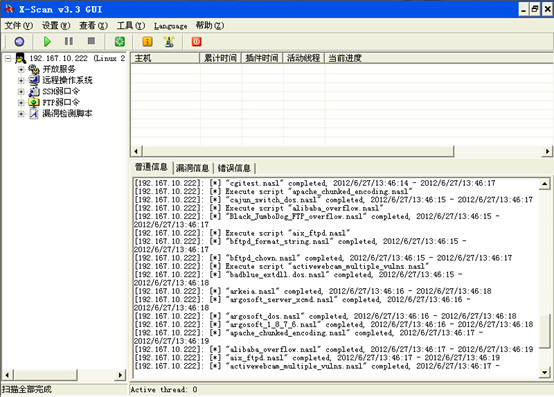

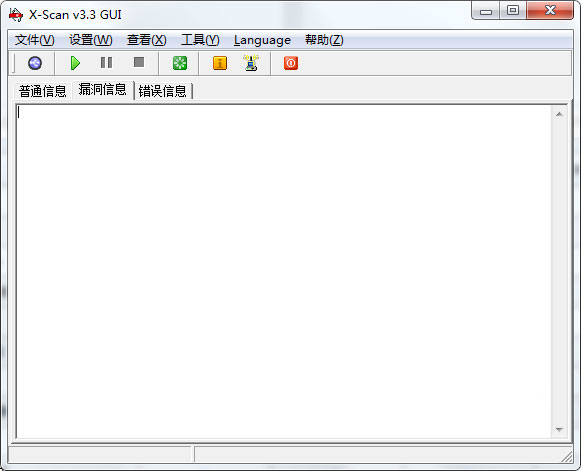

界面如下图显示,大体分为三个区域,界面上面为菜单栏,界面下方为状态栏,若软件为英文版,可以在菜单栏的Language菜单将语言设置为中文

二、参数设置

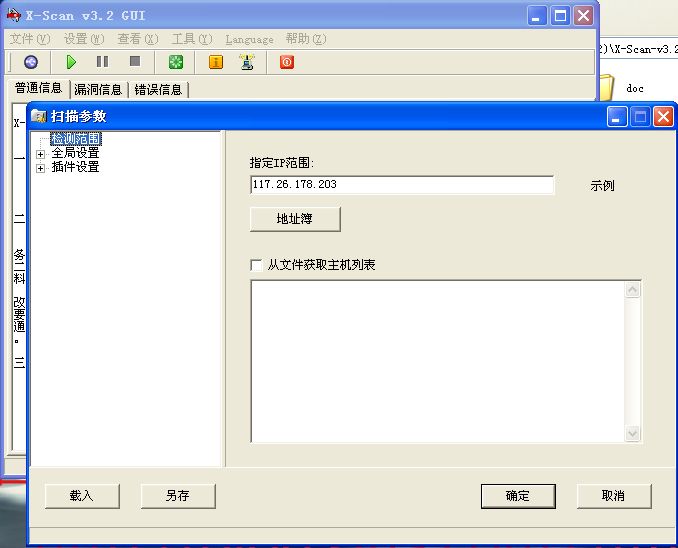

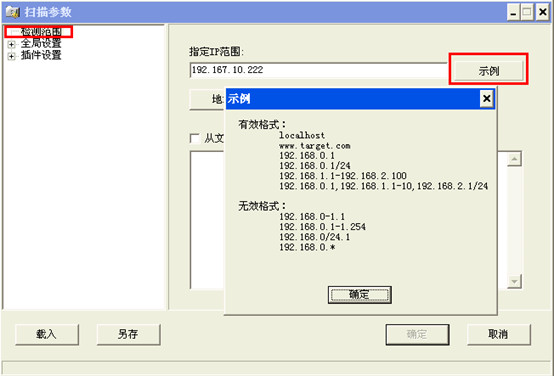

点击"设置"菜单,选择"扫描参数"或者直接点击工具栏的蓝色按钮进入扫描参数设置。

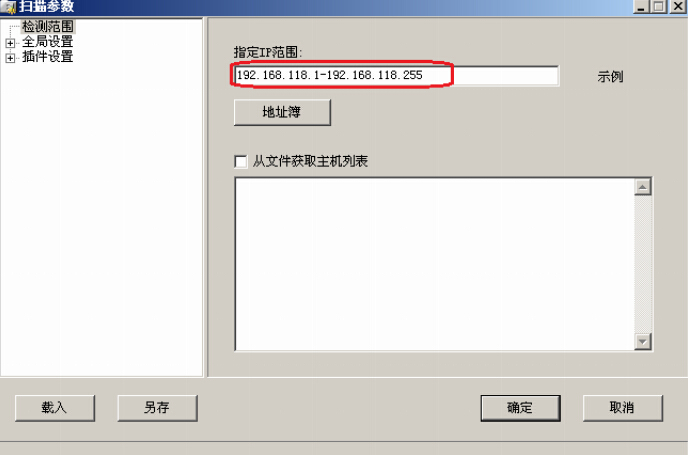

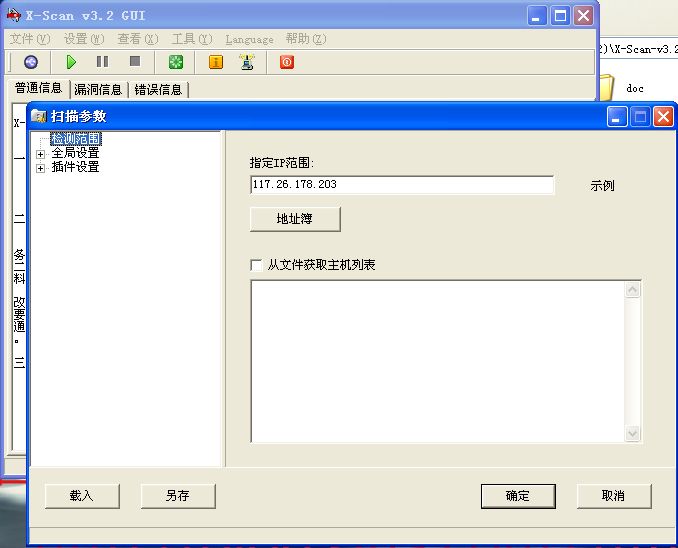

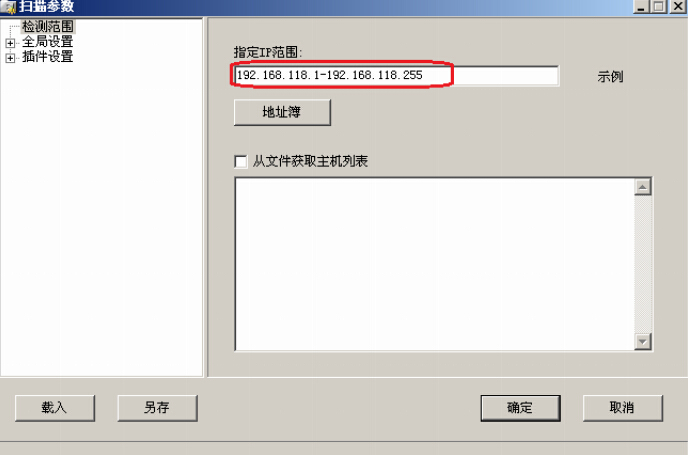

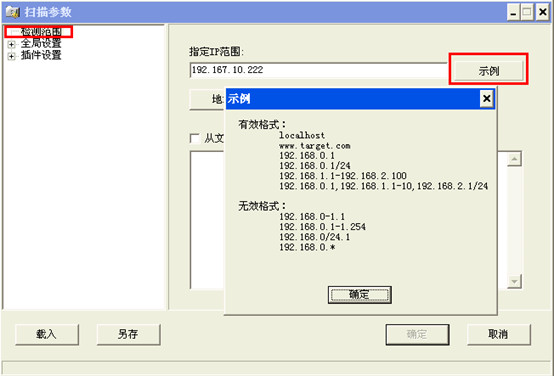

1、检测范围:设置待扫描的IP,可以按示例方式设置检测范围,或者从文件获取主机列表。

2、全局设置:用来设置全局的扫描参数,具体如下:

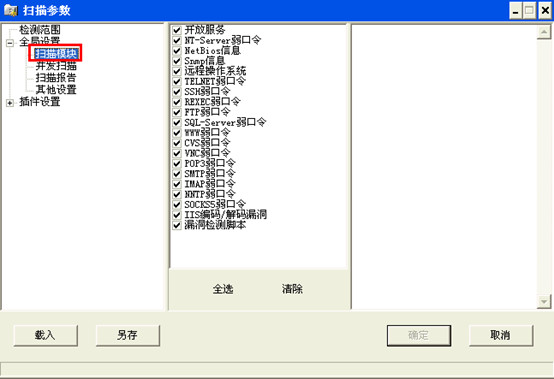

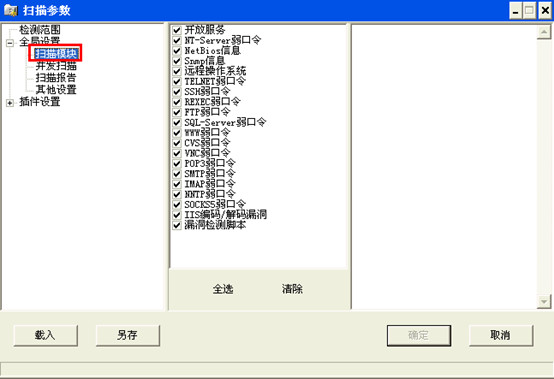

扫描模块:设置需要扫描的模块,对于单台设备的扫描,可以选择全部模块,如果扫描某个范围里面的设备,可以按需勾选需要扫描的模块。

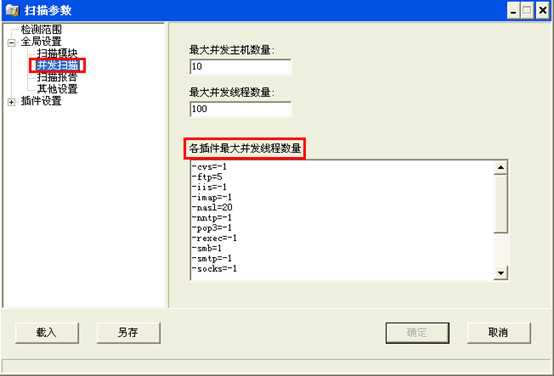

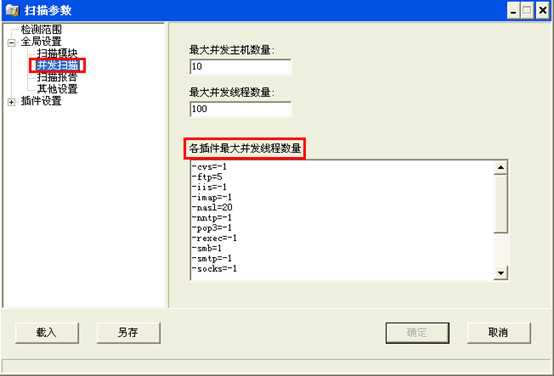

并发扫描:设置扫描的并发量,默认即可。如果机器性能好,带宽足够,可以适当增大并发量

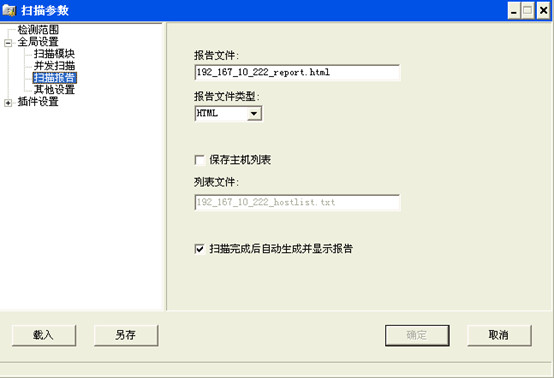

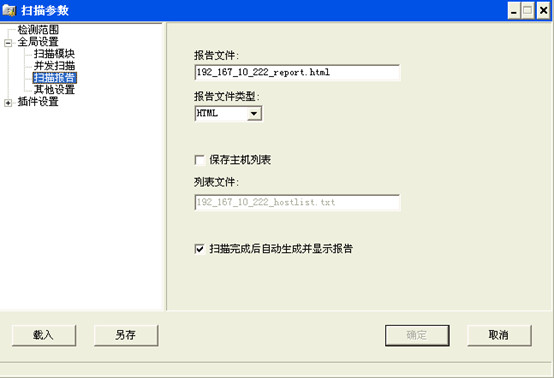

扫描报告:设置扫描报告的名称和类型等

其它设置:设置对目标设备的检测机制等,如果是单个设备,建议使用无条件扫描,因为测试发现x scan判断主机是否存活不是很准确。

3、插件设置:设置各插件的相关选项

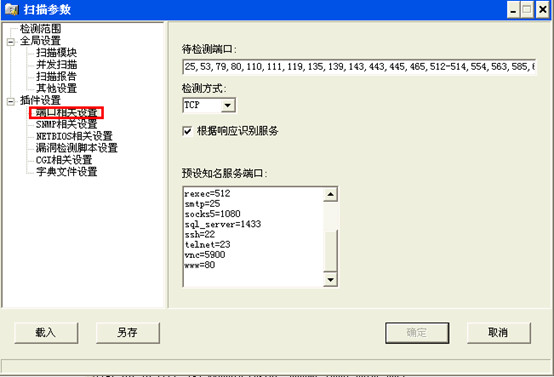

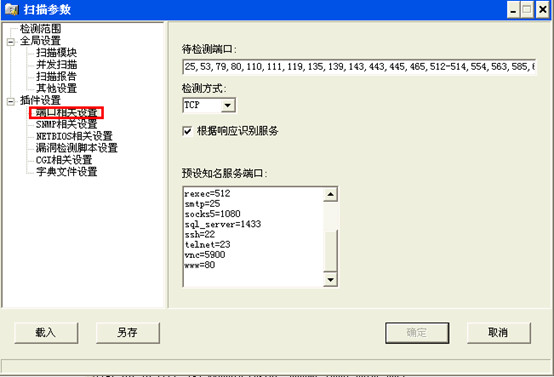

端口相关设置:设置与端口有关的项。待检测端口可以是任意端口的组合。检测方式使用TCP能够提高的准确性,但容易被对方的防火墙阻塞,SYN却相反。根据响应识别服务,能够根据响应判断运行的服务,即使端口已被更改。预设知名服务端口,可以自定义某些端口为知名服务端口。

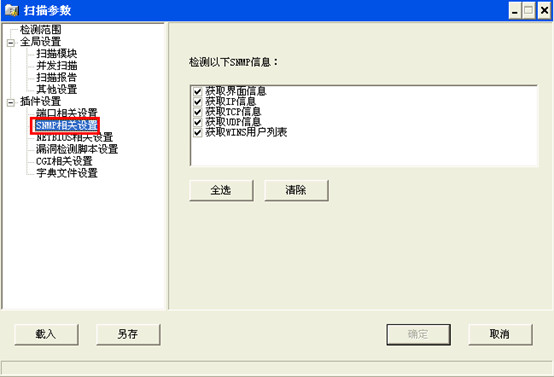

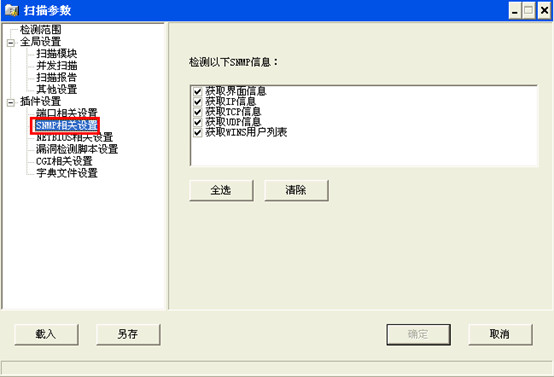

SNMP相关设置:设置SNMP协议检测项,建议全选。

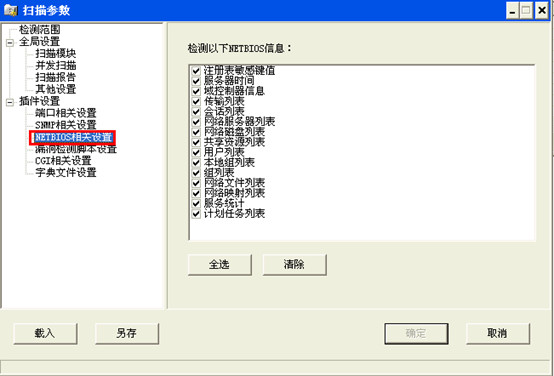

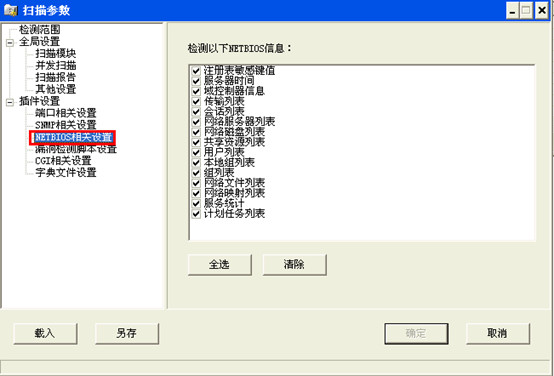

NETBIOS相关设置:设置检测的NETBIOS信息,主要是针对windows系统的NETBIOS的检测,单个非windows设备测试时勾选也无所谓。

漏洞检测脚本设置:默认即可

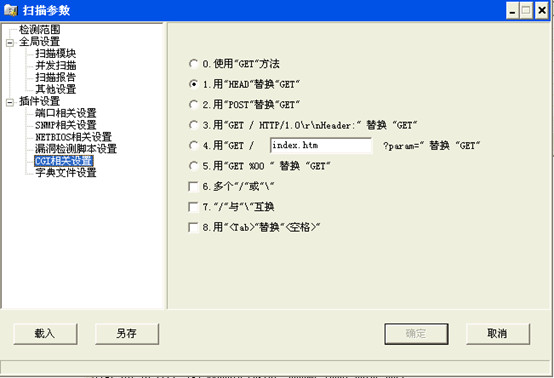

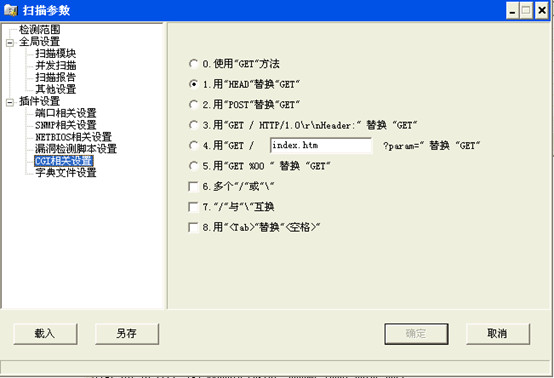

CGI相关设置:设置CGI(公用网关接口)的扫描策略,主要是针对web服务器的扫描,一般默认。

字典文件设置:设置扫描弱口令时用到的字典,可以编辑字典以自定义弱口令

三、开始扫描

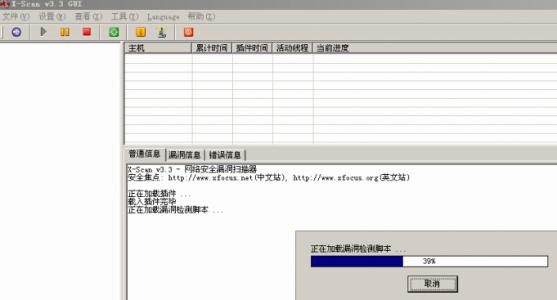

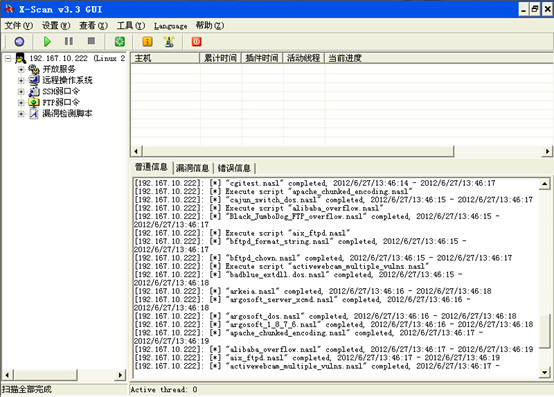

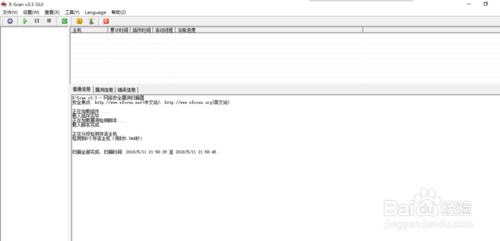

保存好配置后,点击工具栏的开始按钮即可进行扫描,界面具有详细的扫描状态,扫描时间视扫描的深度和广度而定。

四、扫描结果

扫描结束后,会自动弹出扫描结果,结果会详细列出漏洞情况和解决建议,高危漏洞会以红色字体标出。如图:

A:如果系统未安装WinPCap驱动,X-Scan启动后会自动安装WinPCap 3.1;如果系统已经安装了WinPCap更高版本,X-Scan则使用已有版本。

Q:扫描一个子网,进程里同时出现10个checkhost.exe的进程是什么原因?

A:检测每个主机都会单独起一个Checkhost.exe进程,检测完毕会自动退出。并发主机数量可以通过图形界面的设置窗口设定,命令行程序通过“-t”参数设定。

Q:扫描过程中机器突然蓝屏重启是什么原因?

A:扫描过程中系统蓝屏是有可能的,AtGuard、天网等防火墙的驱动程序在处理特殊包的时候有可能出错导致系统崩溃,另外很多防火墙驱动与WinPCap驱动本身也存在冲突,建议先禁止或卸载防火墙程序再试试。

Q:操作系统识别不正确是什么原因?

A:操作系统识别方面确实不能保证100%的准确率,目前是综合NMAP、P0F的指纹库、NETBIOS信息和SNMP信息进行识别,如果目标机器没有开放NETBIOS和SNMP协议,TCP/IP堆栈指纹也不在数据库中,就需要使用者根据其他信息综合分析了。

Q:为什么在一次扫描中我选择了“SYN”方式进行端口扫描,但X-Scan实际采用的是“TCP”方式,而且也没有被动识别出目标操作系统?

A:端口扫描中的“SYN”方式在NT4或XP+SP2系统下无法使用,在windows 2000等系统下使用时必须拥有管理员权限,否则将自动改用“TCP”方式进行端口扫描。

Q:新版本是否兼容2.3版本的插件?

A:X-Scan 3.0以上版本的插件接口做了少量修改,不兼容2.3以前版本的插件,需要原作者做相应修改。3.0以上版本提供了简单的开发库,插件开发方面要比2.3版本轻松许多。

Q:我看到Scripts目录下有很多nessus的脚本,是否可以自己从nessus的网站上下载最新的plugin,然后解压到scripts目录中,实现扫描最新漏洞?

A:X-Scan移植了nessus的nasl引擎,目前对应于nessus2.2.4,但不包含对本地检测脚本的支持。所以只要是这个版本nessus支持的非本地检测脚本,都可以复制到Scripts目录下加载。

Q:X-Scan中各项弱口令插件检测范围都很有限,能否自己加入其他需要检测的帐号或口令?

A:在“X-Scan”中内置的密码字典仅为简单示范,使用者如果希望软件有更强的密码猜解能力,可以自己编辑密码字典文件。

Q:为什么nasl脚本扫描结果中存在大量英文,将来有没有可能会对这些英文信息进行汉化?

A:目前已有将近2000个NASL脚本,里面的描述信息大都是英文,需要翻译的内容可以在本站“焦点项目”中的X-Scan下看到。欢迎大家一起帮忙翻译,通过审核后会直接加入在线升级库供大家下载。

Q:用xscan.exe在命令行方式下进行扫描时,如何暂停或终止扫描?

A:命令行方式检测过程中,按“[空格]”键可查看各线程状态及扫描进度,按“[回车]”可暂停或继续扫描,按“q”键可保存当前数据后提前退出程序,按“<ctrl+c>”强行关闭程序。

Q:X-Scan如何安装,是否需要注册?

A:X-Scan是完全免费软件,无需注册,无需安装(解压缩即可运行,自动安装WinPCap驱动)。

2.解了好多不能忍的bug

【基本介绍】

x-scan扫描器采用多线程方式对指定IP进行安全漏洞检测。x-scan扫描器提供了图形界面和命令行两种的操作方式,可以去扫描远程操作系统类型及版本、标准端口的状态及端口BANNER信息、CGI漏洞。

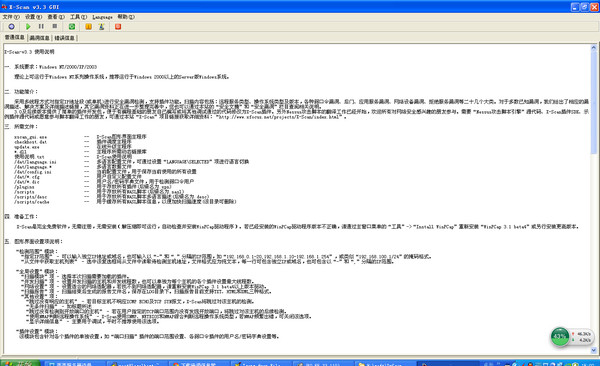

【官方介绍】

X-Scan是国内最著名的综合扫描器之一,它完全免费,是不需要安装的绿色软件、界面支持中文和英文两种语言、包括图形界面和命令行方式。主要由国内著名的民间黑客组织“安全焦点”完成,从2000年的内部测试版X-Scan V0.2到目前的新版本X-Scan 3.3-cn都凝聚了国内众多黑客的心血。最值得一提的是,X-Scan把扫描报告和安全焦点网站相连接,对扫描到的每个漏洞进行“风险等级”评估,并提供漏洞描述、漏洞溢出程序,方便网管测试、修补漏洞。

【特色介绍】

1、检测远程服务器的通信软件2、检测可用的WiFi网络和有用的技术信息

3、显示Mac的主要信息

4、显示的项目数包括应用程序,字体,小工具,插件,驱动器等

5、查看最近从应用程序或系统崩溃报告

6、支持PDF格式导出检测报告

【功能介绍】

扫描结果保存在/log/目录中,index_*.htm为扫描结果索引文件。对于一些已知漏洞,我们给出了相应的漏洞描述、利用程序及解决方案,其它漏洞资料正在进一步整理完善中,您也可以通过作者网站的"安全文献"和"漏洞引擎"栏目查阅相关说明。x-scan扫描器采用多线程方式对指定IP地址段(或单机)进行安全漏洞检测,支持插件功能,提供了图形界面和命令行两种操作方式,扫描内容包括:远程操作系统类型及版本,标准端口状态及端口BANNER信息,CGI漏洞,IIS漏洞,RPC漏洞,SQL-SERVER、FTP-SERVER、SMTP-SERVER、POP3-SERVER、NT-SERVER弱口令用户,NT服务器NETBIOS信息等。

【设置说明】

1、检测范围“指定IP范围” - 可以输入独立IP地址或域名,也可输入以“-”和“,”分隔的IP范围,如“192.168.0.1-20,192.168.1.10-192.168.1.254”,或类似“192.168.100.1/24”的掩码格式。“从文件中获取主机列表” - 选中该复选框将从文件中读取待检测主机地址,文件格式应为纯文本,每一行可包含独立IP或域名,也可包含以“-”和“,”分隔的IP范围。2、全局设置“扫描模块”项 - 选择本次扫描需要加载的插件。“并发扫描”项 - 设置并发扫描的主机和并发线程数,也可以单独为每个主机的各个插件设置线程数。“网络设置”项 - 设置适合的网络适配器,若找不到网络适配器,请重新安装WinPCap 3.1 beta4以上版本驱动。“扫描报告”项 - 扫描结束后生成的报告文件名,保存在LOG目录下。扫描报告目前支持TXT、HTML和XML三种格式。

3、其他设置“跳过没有响应的主机” - 若目标主机不响应ICMP ECHO及TCP SYN报文,X-Scan将跳过对该主机的检测。“无条件扫描” - 如标题所述“跳过没有检测到开放端口的主机” - 若在用户指定的TCP端口范围内没有发现开放端口,将跳过对该主机的后续检测。“使用NMAP判断远程操作系统” - X-Scan使用SNMP、NETBIOS和NMAP综合判断远程操作系统类型,若NMAP频繁出错,可关闭该选项。“显示详细信息” - 主要用于调试,平时不推荐使用该选项。“插件设置”模块:该模块包含针对各个插件的单独设置,如“端口扫描”插件的端口范围设置、各弱口令插件的用户名/密码字典设置等。

【安装方法】

在起点软件园(www.cncrk.com)下载x-scan,如图所示:

将下载好的软件,解压到文件,如图所示:

同时这款软件是无需安装,在打开的解压文件直接运行程序即可,不过在此之前,需要将一个动态链接库下载好并放置到解压文件中,如图所示:

最后就可以直接运行程序了,如图所示:

【使用方法】

一、界面界面如下图显示,大体分为三个区域,界面上面为菜单栏,界面下方为状态栏,若软件为英文版,可以在菜单栏的Language菜单将语言设置为中文

二、参数设置

点击"设置"菜单,选择"扫描参数"或者直接点击工具栏的蓝色按钮进入扫描参数设置。

1、检测范围:设置待扫描的IP,可以按示例方式设置检测范围,或者从文件获取主机列表。

2、全局设置:用来设置全局的扫描参数,具体如下:

扫描模块:设置需要扫描的模块,对于单台设备的扫描,可以选择全部模块,如果扫描某个范围里面的设备,可以按需勾选需要扫描的模块。

并发扫描:设置扫描的并发量,默认即可。如果机器性能好,带宽足够,可以适当增大并发量

扫描报告:设置扫描报告的名称和类型等

其它设置:设置对目标设备的检测机制等,如果是单个设备,建议使用无条件扫描,因为测试发现x scan判断主机是否存活不是很准确。

3、插件设置:设置各插件的相关选项

端口相关设置:设置与端口有关的项。待检测端口可以是任意端口的组合。检测方式使用TCP能够提高的准确性,但容易被对方的防火墙阻塞,SYN却相反。根据响应识别服务,能够根据响应判断运行的服务,即使端口已被更改。预设知名服务端口,可以自定义某些端口为知名服务端口。

SNMP相关设置:设置SNMP协议检测项,建议全选。

NETBIOS相关设置:设置检测的NETBIOS信息,主要是针对windows系统的NETBIOS的检测,单个非windows设备测试时勾选也无所谓。

漏洞检测脚本设置:默认即可

CGI相关设置:设置CGI(公用网关接口)的扫描策略,主要是针对web服务器的扫描,一般默认。

字典文件设置:设置扫描弱口令时用到的字典,可以编辑字典以自定义弱口令

三、开始扫描

保存好配置后,点击工具栏的开始按钮即可进行扫描,界面具有详细的扫描状态,扫描时间视扫描的深度和广度而定。

四、扫描结果

扫描结束后,会自动弹出扫描结果,结果会详细列出漏洞情况和解决建议,高危漏洞会以红色字体标出。如图:

【常见问题】

Q:如果没有安装WinPCap驱动程序是否能正常使用X-Scan进行扫描?A:如果系统未安装WinPCap驱动,X-Scan启动后会自动安装WinPCap 3.1;如果系统已经安装了WinPCap更高版本,X-Scan则使用已有版本。

Q:扫描一个子网,进程里同时出现10个checkhost.exe的进程是什么原因?

A:检测每个主机都会单独起一个Checkhost.exe进程,检测完毕会自动退出。并发主机数量可以通过图形界面的设置窗口设定,命令行程序通过“-t”参数设定。

Q:扫描过程中机器突然蓝屏重启是什么原因?

A:扫描过程中系统蓝屏是有可能的,AtGuard、天网等防火墙的驱动程序在处理特殊包的时候有可能出错导致系统崩溃,另外很多防火墙驱动与WinPCap驱动本身也存在冲突,建议先禁止或卸载防火墙程序再试试。

Q:操作系统识别不正确是什么原因?

A:操作系统识别方面确实不能保证100%的准确率,目前是综合NMAP、P0F的指纹库、NETBIOS信息和SNMP信息进行识别,如果目标机器没有开放NETBIOS和SNMP协议,TCP/IP堆栈指纹也不在数据库中,就需要使用者根据其他信息综合分析了。

Q:为什么在一次扫描中我选择了“SYN”方式进行端口扫描,但X-Scan实际采用的是“TCP”方式,而且也没有被动识别出目标操作系统?

A:端口扫描中的“SYN”方式在NT4或XP+SP2系统下无法使用,在windows 2000等系统下使用时必须拥有管理员权限,否则将自动改用“TCP”方式进行端口扫描。

Q:新版本是否兼容2.3版本的插件?

A:X-Scan 3.0以上版本的插件接口做了少量修改,不兼容2.3以前版本的插件,需要原作者做相应修改。3.0以上版本提供了简单的开发库,插件开发方面要比2.3版本轻松许多。

Q:我看到Scripts目录下有很多nessus的脚本,是否可以自己从nessus的网站上下载最新的plugin,然后解压到scripts目录中,实现扫描最新漏洞?

A:X-Scan移植了nessus的nasl引擎,目前对应于nessus2.2.4,但不包含对本地检测脚本的支持。所以只要是这个版本nessus支持的非本地检测脚本,都可以复制到Scripts目录下加载。

Q:X-Scan中各项弱口令插件检测范围都很有限,能否自己加入其他需要检测的帐号或口令?

A:在“X-Scan”中内置的密码字典仅为简单示范,使用者如果希望软件有更强的密码猜解能力,可以自己编辑密码字典文件。

Q:为什么nasl脚本扫描结果中存在大量英文,将来有没有可能会对这些英文信息进行汉化?

A:目前已有将近2000个NASL脚本,里面的描述信息大都是英文,需要翻译的内容可以在本站“焦点项目”中的X-Scan下看到。欢迎大家一起帮忙翻译,通过审核后会直接加入在线升级库供大家下载。

Q:用xscan.exe在命令行方式下进行扫描时,如何暂停或终止扫描?

A:命令行方式检测过程中,按“[空格]”键可查看各线程状态及扫描进度,按“[回车]”可暂停或继续扫描,按“q”键可保存当前数据后提前退出程序,按“<ctrl+c>”强行关闭程序。

Q:X-Scan如何安装,是否需要注册?

A:X-Scan是完全免费软件,无需注册,无需安装(解压缩即可运行,自动安装WinPCap驱动)。

【更新日志】

1.对部分功能进行了优化2.解了好多不能忍的bug